由于一些白名单的需求,拒绝未认证的设备连接入网,设计使用Cisco二层设备MAC地址过滤

介绍命令行:C:USERSXX>telnet(IP)远程登录User AccessVerification

Password:

密码

switch2918> en

Password:

特权密码

switch2918# conft

全局模式

Enter configuration commands, oneper line. End with CNTL/Z.

switch2918(config)# macaccess-list extended (macacl)

建立访问列表

switch2918(config-ext-macl)#permithost (MAC ADDRESS)any

添加允许访问的MAC地址

....................

switch2918(config-ext-macl)#denyanyany

最后的命令是,拒绝所有其它。添加之后没写入的MAC地址设备是不能使用的。

switch2918(config-ext-macl)#exit

switch2918(config)#exit

退出

switch2918#sho access-lists macacl

查询刚添加的mac地址

显示

…………..

………………..

permit host xxxx.xxxx.xxxxany

permit host xxxx.xxxx.xxxxany

permit host xxxx.xxxx.xxxxany

deny any any

------------------------------

switch2918# conf t

Enterconfiguration commands, one per line. End withCNTL/Z.

switch2918(config)#interfacefastEthernet 0/1

switch2918(config-if)#macaccess-group macacl in

FE 0/1使用

switch2918(config)#interfacefastEthernet 0/2

switch2918(config-if)#macaccess-group macacl in

FE 0/2使用

..................

以此类推

switch2918(config)#interfacefastEthernet 0/24

switch2918(config-if)#macaccess-group macacl in

FE 0/24使用

switch2918#wr

保存

Buildingconfiguration...

[OK]

注:1)Cisco三层路由设备是不支持MAC地址过滤的,只支持MAC/IP绑定,所以MAC过滤只能在二层交换机上

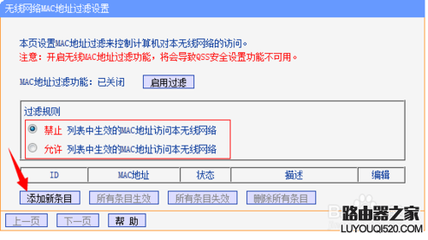

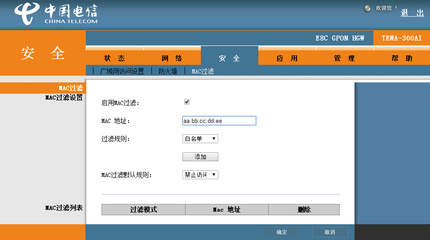

2)关于无线网络AP、无线路由器,由于无线是采用MAC地址转换的,所以无线接入设备不能做到MAC过滤,MAC地址过滤只能过滤无线路由器自己的MAC-------- 这也是一个缺陷吧!!

3)关于在已经允许的设备上,使用转换的热点、无线路由,这些也是不能禁止的,同 注 2).

4)如果针对未来需要修改access-list 表,请先进行no deny any any 的操作,再添加permit mac ,最后 deny any any ,否则新添加的mac 会添加在deny any any 的序号后面,这样将不能起到作用。

5)判断小技巧,如果设计完毕后,发现有些设备不能上,那肯定是mac地址抄错了,或者漏写了.....

6) 由于Cisco mac地址刷新有个延迟时间,你新加一个mac地址许可,可能立刻生效,但是你去除一个mac地址,可能会有10分钟的延迟。这也是有时候会导致判断混乱的一个情况。

爱华网

爱华网