时间:2009-12-09 19:55来源:卡饭论坛 作者:guohouzuo 点击:578次

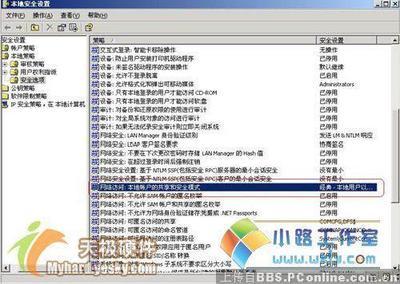

当我们处在局域网中时,防火墙也会有不作为的时候,那就是面对 ARP攻击 的时候。我们知道,当我们在浏览器中输入网址时,DNS服务器会自动把它解析为IP抵制,浏览器实际上查找的是IP地址而不是网址。那么IP地址是如何转换为第二层物流地址(即MAC地址)的呢?在局域网

当我们处在局域网中时,防火墙也会有不作为的时候,那就是面对ARP攻击的时候。

我们知道,当我们在浏览器中输入网址时,DNS服务器会自动把它解析为IP抵制,浏览器实际上查找的是IP地址而不是网址。那么IP地址是如何转换为第二层物流地址(即MAC地址)的呢?在局域网中,这是通过ARP协议来完成的。

ARP(Address ResolutionProtoctol)协议,即地址解析协议。通过准寻该协议,只要我们了解某台机器的IP地址,即可知道其物理地址。在TCP/IP网络环境下,每个主机都分配了一个32位的IP地址,这种互联网地址是在网际范围标示主机的一种逻辑地址。为了让报文在物理网络上传送,必须知道目的主机的物流地址。这样就存在把IP地址变换成物理地址的地址转换问题。以以太网环境为例,为了正确地向目的主机传送报文,必须把目的主机的32位IP地址转换成为48位以太网地址。这就需要在互联层有一组服务器将IP地址转换为相应物理地址,这组协议就是ARP协议。

常见的ARP欺骗和嗅探的原理:

1、ARP欺骗

通过不同的欺骗方向和ARP包具体内容,可以达到很多种效果:

欺骗机器,可以达到:IP冲突、嗅探主机到网关的通讯、禁止主机上网、限制主机速度;欺骗网关,可以用来:嗅探网关到主机的通讯、禁止主机上网、限制主机速度、网页挂马。

2、ARP扫描

扫描主机通过ARP request给所有在网段内可能存在的机器,然后收集机器发出来的ARP reply来达到获取在线主机的目的。

3、被动嗅探

就是仅仅通过收集通过本网卡的数据包来发现存在的主机,嗅探主机的信息。这类数据包的以太网头表明它的目的地址是广播,或者是嗅探者的机器。通过这类的数据包,一般可以找出网内机器的IP地址和MAC地址对应关系,发现一些ARP扫描、更换IP、更换MAC、其他机器的ARP攻击信息。

4、主动嗅探

其实就是普通的ARP欺骗后,改变数据流向,让数据经过自己的网卡。

机器如果被ARP欺骗,让他的机器上,网关IP的MAC地址是嗅探这网卡的MAC地址,这样所有发往网关的以太网头就变成了嗅探者网卡的MAC地址,这样,所有发送给网关的数据就都发给了嗅探者的网卡上,然后嗅探这者可以通过一些规则来将数据包转发给网关或者不转发(大部p2p一类的网管软件的ARP欺骗方式,这就是其中之一)。如果网关被ARP欺骗,一台机器的IP对应的MAC地址被改写为嗅探者的MAC地址,那么所有网关要发给这个主机的包都会发给嗅探者的网卡,这样,嗅探者就可以通过一些规则来决定是否转发给那个正确的机器,或者阻止这个数据包。

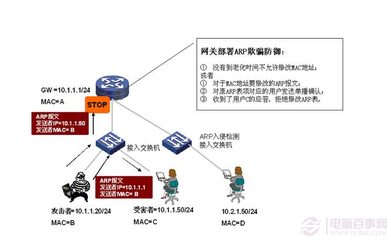

讲了一些原理的东西,其实对于防御ARP攻击来说,总结起来就三点:限制广播包和非网关MAC地址的数据包的发送,防止本机ARP缓存被恶意篡改,发包来保障网关ARP缓存的正确性。而对于我们电脑中安装的非专门ARP防火墙而言,这三条都是很难做到的,于是就出现了我们开始所说的防火墙在局域网中得不作为。

例如,COMODO可以拦截“可疑”的ARP请求和ARP回复,通过这个功能,可以防止本机被ARP欺骗,也可以阻止他人通过ARP扫描暴露自己;Outpost也有类似的功能,也可以保证本机ARP缓存包不会被非网关的MAC发来的额数据包篡改,也就是防止了他人对本机的ARP欺骗;LNS、PC Tools这两款防火墙,可以通过编写规则,阻止非网关的MAC发来的数据包,也就保证了本机不遭到ARP扫描,也不会被ARP欺骗。

也就是说,现在大多数我们常用的非专门对抗ARP攻击的防火墙,能保护本机不被ARP欺骗,但是都因为没有发送数据包的能力,无法保证网关--本机的数据包的正确流向。攻击者可以利用这一点,嗅探到受害机器的通讯内容,比如看了什么网页没下载了什么内容的文件等等,更可以利用这点来网页挂马,让受害者机器在浏览网页的时候,木马就悄悄中下了。

要保证网关的ARP项正确,如果路由器或者交换机没有ARP绑定功能的话, 就只能通过发送ARPreply包来解决了。所以说,没有发送数据包能力的防火墙,都无法有效防御ARP攻击,比如COMODO、LNS、PCTools、Outpost等等,他们只能决定是都允许一个数据包通过网卡,而无法发送数据包,所以都无法有效防护ARP攻击。

专业的ARP防火墙,除了可以保证本机不受到ARP欺骗、ARP扫描的影响外,更主要的是它有主动防御功能,也就是说,它会主动发包,刷新网关的ARP缓存,保证网关中自己机器对应的ARP想的正确性,从而确保网关到本机数据流向的正确。

所以,大家在有ARP攻击的局域网环境内,一定不要依赖COMODO、LNS、PCTools、Outpost等这些非专门的ARP防火墙来防御ARP攻击,那是远远不够的,并且会带来很大的安全隐患。因此,我建议大家在自己的电脑中安装一些专业的ARP软件,比如金山ARP防火墙或者彩影ARP防火墙,都能起到有效的保护作用。

爱华网

爱华网