计算机病毒是一个程序,一段可执行的代码,计算机病毒编制者在计算机程序中插入的破坏计算机功能或者破坏数据,影响计算机正常使用并且能够在用户不知情或者未批准下,大量自我复制或运行的一组计算机程序。下面是小编为大家整理的分析计算机病毒与防范的论文,希望大家喜欢!

分析计算机病毒与防范的论文篇一

《计算机病毒的解析与防范》

【摘要】近年来计算机技术的飞速发展,使得网络安全备受关注,其中计算机病毒的普及与防范尤为重要,本文就计算机病毒的定义、特征等进行详细的说明,并且提出防范措施。

【关键词】计算机病毒 解析 防范

一、计算机病毒的定义

计算机病毒是一个程序,一段可执行的代码,计算机病毒编制者在计算机程序中插入的破坏计算机功能或者破坏数据,影响计算机正常使用并且能够在用户不知情或者未批准下,大量自我复制或运行的一组计算机程序。它像生物病毒一样可以很快地蔓延,常常难以根除。

二、计算机病毒的特征

2.1传染性

计算机病毒的传染性是指计算机病毒可以把自身复制到其他程序或者其他设备中的特征。传染性是计算机病毒的基本特征,同时也是判断是否为病毒的主要依据。当用户利用U盘,网络等载体交换信息时,病毒程序趁机以用户不能察觉的方式随之传播。在日常生活中,扫描一些来历不明的二维码、在非官方网站下载软件、甚至点击一些恶意链接,都有可能会感染上计算机病毒。

2.2潜伏性

病毒程序感染正常的计算机之后,一般不会立即发作,而是潜伏下来,等到条件满足时才产生破坏作用。一个编制巧妙的计算机病毒程序,可以在一段很长的时间内隐藏在合法程序中,对其他系统进行感染而不被人们发现。

2.3隐藏性

计算机病毒在附着到文件上之后,有的可以通过病毒软件检查出来,有的根本就检查不出来,因为大多数病毒都采用特殊的隐藏技术,比如将感染病毒的程序压缩,留出空间嵌入病毒程序,这样病毒很难被发现;有些病毒修改文件的属性;还有些病毒可以加密或者防跟踪等。

2.4破坏性

当病毒程序发作时,通常会在屏幕上显示一些不正常的信息,同时对磁盘上的数据文件和程序进行破坏。一些病毒看似没有什么恶意,但也降低了计算机系统的工作效率,更重要的是有时本没有多大破坏作用的病毒由于重复感染或者交叉感染,也会导致文件、系统崩溃等重大恶果。

三、典型计算机病毒的介绍

3.1CIH病毒

CIH病毒是由台湾大同工学院的学生陈盈豪编写的一种文件型病毒,主要传染windows95/98应用程序。CIH病毒绕过了微软提供的应用程序界面,绕过了ActiveX、C++甚至C,使用汇编,利用VxD(虚拟设备驱动程序)接口编程,直接杀入Windows内核。它没有改变宿主文件的大小,而是采用了一种新的文件感染机制即碎洞攻击(fragmentedcavityattack),将病毒化整为零,拆分成若干块,插入宿主文件中去;最引人注目的是它利用目前许多BIOS芯片开放了可重写的特性,向计算机主板的BIOS端口写入乱码,开创了病毒直接进攻计算机主板芯片的先例。可以说CIH病毒提供了一种全新的病毒程序方式和病毒发展方向。

3.2熊猫烧香

熊猫烧香是一个感染型的蠕虫病毒,感染后所有的EXE可执行文件图标会变成一个烧香的熊猫,含有病毒体的文件被运行之后,病毒将自身拷贝至系统目录,同时修改注册表将自身设置为开机启动项,并遍历各个驱动器,将自身写入磁盘根目录下,增加一个Autorun.inf文件使得用户打开该盘时激活病毒体。随后病毒体开一个线程进行本地文件感染,同时开另外一个线程连接某网站下载ddos程序进行发动恶意攻击。

四、计算机病毒的防治

计算机病毒的屡禁不止,反病毒技术的被动是一个原因,归根到底最主要的原因还是人的操作和行为。利用以下措施,可以降低计算机被病毒的破坏的几率。(1)安装反病毒软件并及时更新。目前网络上有很多免费的反病毒软件,通过相应的检测及杀毒检测,可以清除特定的已知病毒。这种方法执行起来比较快速、安全、有效。(2)不要随便打开邮件附件和不明链接。互联网的发展使得电子邮件的使用量不断增大,一些恶意程序会隐藏在附件中,一旦被用户打开,可能就会造成计算机病毒的传播。还有一部分非法分子利用盗用QQ,去发布一些以假乱真的链接来引导用户点击操作,一旦用户中招,轻则密码泄露,重则经济受到损失。(3)及时为计算机安装最新的安全补丁。系统中存在的安全漏洞越少,系统才越安全。(4)从外部获取数据前先进行检查。当计算机通过硬盘、U盘交换信息时,应该先检查这些媒介的安全。(5)检查文件的数字签名是否可用。Windows系统下可以使用系统内置的数字签名检验功能对包含数字签名的文件进行完整性检查。一旦数字签名不可用,要谨慎使用。

五、结束语

由于技术上的防病毒方法尚无法达到完美的境地,目前所有的反病毒软件不可能有百分百的把握来阻止计算机病毒的感染,因此除了依靠它们来预警,还应该在日常生活中多学习网络安全的相关知识,时刻关注计算机的工作状况,查看是否有异常,并及时处理。

分析计算机病毒与防范的论文篇二

《论计算机用户与计算机病毒的关系》

摘要:随着计算机的广泛应用和普及,计算机病毒也逐渐的进入了计算机用户的生活,同时也给计算机用户带来了极大的麻烦甚至是直接的经济损失。从用户使用计算机的角度来阐述计算机病毒和计算机用户的关系,为计算机病毒的防护工作给予一定指导。

关键词:计算机病毒 用户群体 行为分析

1 引言

计算机病毒不是一个凭空的产物,它是一个出于特殊需求并实现特殊目的不良计算机程序或者程序的集合。人类对计算机病毒的研究也有一个比较长的时间(其实在计算机诞生不久就用关于计算机病毒的设想,但在当时并为引起重视)。但多限于对计算机病代码和病毒具体实现机制的研究以及通过技术手段来做计算机病毒的防护。而随着计算机技术的广泛普及和计算机的普遍使用,使得这种仅仅局限在计算机技术的研究,在面队当今计算机病毒的飞速发展显得力不从心。往往是计算机病毒的防护工作总是落后与计算机病毒的出现速度,而通常这样的结果导致了计算机病毒给广大的计算机用户带了巨大的麻烦和经济损失。本文旨在通过用户这个角度入手,为提出对算机病毒的可预知性做好准备。

为了实现这个目标,我们从使用计算机用户的群体和这个用户群体都在用计算机做什么,以及通过那些手段在使用计算机三个方面来讨论计算机病毒和计算机用户的关系,从而为得出能预见计算机病毒的发展方向做好准备,也同时可给计算机病毒的防护带来重要意义的指导。

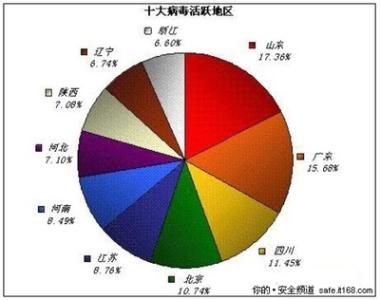

2 用户群体分析

由于现在的计算机的使用的广大特点是用来上网,并且除了特殊用途和条件限制的计算机也都是联在互连网上的(截止2010年底中国网民数量为4.57亿。所以我们研究的群体也主要是使用互连网的群体,虽然不是全体的计算机使用人群但可以代表计算机使用人群的特点。下面我们就用来自CNNIC第27次中国互连网络发展状况统计报告中的的数据来说明下。

在图1中横轴代表年龄、左边纵轴代表特定年龄段上网人数的百分比。从这个图中我们可以看出在我国计算机的用户人群主要是10-49岁(图中的红实线和虚线框部分),这个人群包含了学生、上班族、失业者和大多数已经比较成功的人士。并且10-29(图中红虚线部分)岁的人在主要人群中又占相当大的比例。

但同时我们也要注意到一个事实,这个人群是最有创造力和精力的人群也是财富表现最不平衡的人群,并且在10-19岁这个占有人数比较多的人群,是一个道德和价值观并不成熟的群体,他们存在着一个问题即道德失范。这就为计算机病毒的产生有了现实基础。通过了解我们知道计算机病毒的制作者都是比较年轻(CHI的陈盈毫,twitter蠕虫的迈克尔・穆尼(MichaelMooney))都是被包含在这个人群中。

3 用户行为分析

在我们看清楚了我们的用户群体都是那些人后现在来分析下这个用户群体都在做什么即用户的行为,还是通过用来自CNNIC第27次中国互连网络发展状况统计报告中部分数据来说明下。

在报告中,可以看出虽然网络的使用还是多数在新闻和视听娱乐,但同时也看到建立在虚拟货币和电子商务平台的网络行为还是保持了较快的增长速度。这就使得网络和经济利益变的更加紧密,通过2008-2010年发生的网络安全事件中网络游戏盗号行为、网银账号失窃行为也是较多,而对与计算机病毒的防护者来说这几年天天都碰到的是木马和蠕虫。从这个层面上来说计算机群体对计算机的使用情况决定了计算机病毒的侵入方向。

在近几年理,计算机病毒种类中的木马和蠕虫始终是主流,而木马的表现尤其突出。结合上面我们对用户群体的分析可以看出计算机病毒的热点,一定是跟随用户在对计算机的使用情况来决定的,也就是说计算机病毒是根植在用户使用计算机的用途之上的,它不是凭空产生和没有依据的。而作为计算机病毒的制造者也一定是包含在计算机用户这个群体当中。

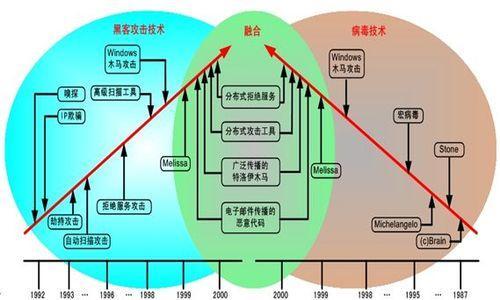

4 用户手段分析

分析了用户的行为,接下来分析用户通过那些手段来实现这些行为的。计算机对于人类来说是一个伟大工具的发明,它给人类带来的巨大好处是无庸置疑的。数据这个词一定是在计算机领域中使用最广泛的词汇,不管是专业的还是非专业的人员,人们每天都在使用不同的传输介质和方法都在不停的交换和传输着他人想要的和自己想要的数据。当然这些介质和方法都是随着计算机技术发展而不断变化的。自1999年usb这种存储的出现以来,计算机病毒在感染存储上就逐渐的表现为对usb的重点感染,而对于其他如光盘和几乎消失的软盘这些存储介质已不在是病毒所青睐的对象了。

随着2001年网络在世界的广泛普及,人们对计算机的使用发生了巨大的变化,不在是单一的通过存储介质来进行数据和信息的交流。人们每天通过网络浏览器和下载工具可以获得大量的信息和和自己想要的数据,而计算机病毒的传播途径也发身了巨大变化。钓鱼网站、恶意插件、非法扩展名等各具特色的计算机病毒异常活跃,都说明了这个时期的计算机病毒的传播途径变的不在是以存储介质为唯一重点来进行感染。而且传播的方式变的更加灵活和多变,而且对于用户来说是更加容易被感染。这些都造成了一段时间内这种计算机病毒的传播范围和速度都是急剧上升的。但是当人们熟悉和了解这种计算机病毒的特点后对于这种病毒的防护在短期内就会有很好的效果。

计算机病毒的主要传播途径是网络浏览器或者下载、电子邮件、局域网、存储介质这四个方面,而在这个四个方面中由于网络浏览器或者下载和存储介质是被广大用户使用计算机最通用的用途所以成了计算机病毒的主要传播途径。同时也可以看出来一些传播途径的特点如电子邮件,由于电子邮件的技术在这段时间内没有发生重大和根本性的变化,所以计算机病毒的感染还是和以前一样属于比较传统的方式,这也就决定了通过这种途径传播的计算机病毒在这段时间内不会有太大的起伏。

5 结束语

我们通过用户群体、用户行为、用户手段三个方面来分析了计算机用户和计算机病毒的关系。通过上面的分析我们总结为:首先计算机用户是计算机病毒的制造者和传播者;其次计算机用户的行为决定了计算机病毒的发展方向;最后计算机用户使用计算机的手段是计算机病毒传播途径的有效载体。

爱华网

爱华网